資通安全管理

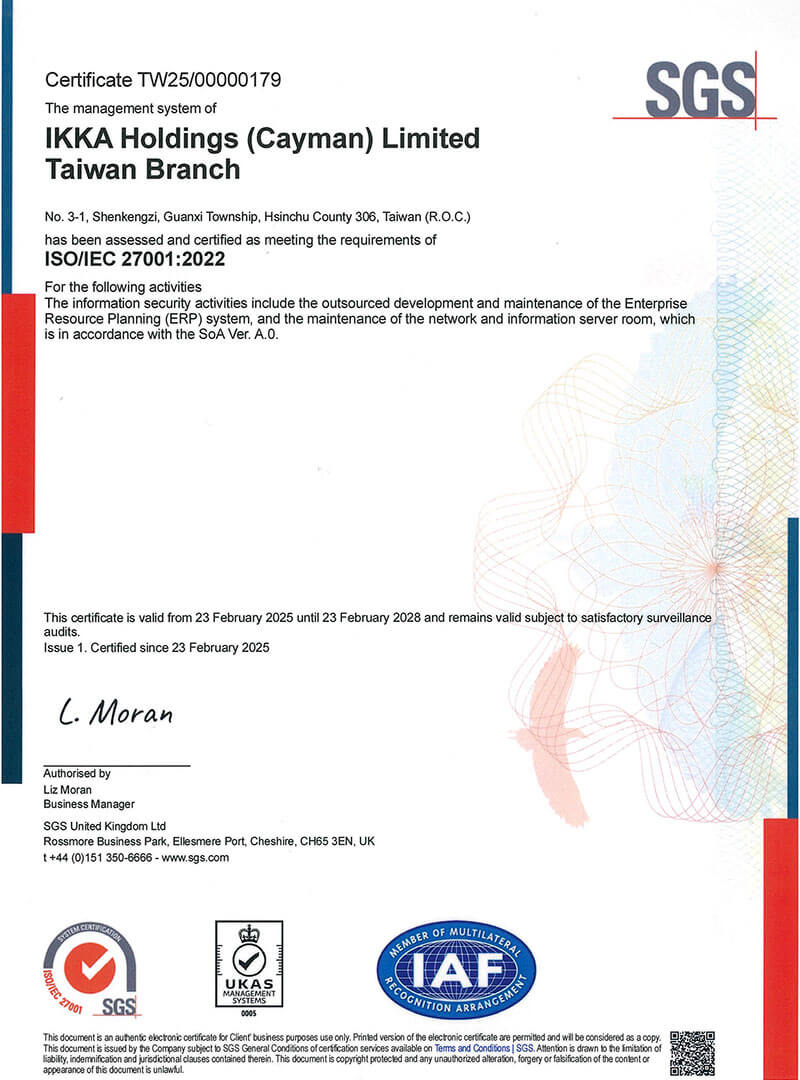

IKKA Holdings(Cayman)Limited Taiwan Branch 2025 年に SGS ISO/IEC 27001:2022 バージョン証明書を取得しました。有効期間は 2025 年 2 月 23 日から 2028 年 2 月 23 日までです。

2025年度情報セキュリティ管理

一、情報セキュリティリスク管理フレームワーク

- (一) 当社の情報セキュリティに関する権限と責任を有する部門は総務部であり、情報セキュリティ責任者1名及び情報セキュリティ担当者1名を配置している。同部門は会社の情報セキュリティ方針の策定、情報セキュリティ対策の計画立案、関連する情報セキュリティ業務の実施を担当し、定期的に取締役会に会社の情報セキュリティガバナンス状況について報告する。直近の報告日は2026年1月28日である。

- (二) 当社の監査室は情報セキュリティ監督管理の統括部門であり、監査責任者及び専任監査担当者を配置し、内部情報セキュリティ実施状況の監督を担当する。監査で不備が発見された場合、直ちに被監査部門に対し関連改善計画の提出と取締役会への報告を要求し、定期的に改善効果を追跡して内部情報セキュリティリスクを低減する。毎年、会計士による情報業務監査を実施し、不備が発見された場合は改善措置を要求し、改善結果を追跡する。

二、情報セキュリティポリシー

「情報発展の基盤は安全である。安全は情報業務の保証である。」

- 当社の情報セキュリティ管理を強化し、「情報発展の基盤はセキュリティにあり、セキュリティは情報業務の保証である」という理念を確立する。これにより、顧客及び従業員のデータの機密性、完全性、可用性を確保し、当社データ処理の全プロセスを安全に保護するとともに、安全で安定し、効率的な情報サービスを提供する。

三、 具體管理方案

- (一) コンピュータ機器の安全管理

- 当社のコンピュータホスト、各アプリケーションサーバーなどの設備はすべて専用サーバールームに設置されており、サーバールームの入退室管理には記録機能を備えた入退室管理システムを導入し、磁気キーの複製リスクを低減しています。

- サーバールーム内部には独立した空調設備を備え、コンピュータ機器を適切な温度・湿度環境(室温26~28℃、湿度30~80%)で稼働させます。また、CO2消火器を設置しており、一般火災や電気機器による火災に対応可能です。

- (二) ネットワークセキュリティ管理

- ネットワーク管理を強化し、外部ネットワークとの接続ポイントに企業向けファイアウォールを設置し、ハッカーによる不正侵入を阻止する。

- 社員がリモートから社内ネットワークにログインしてデータにアクセスする場合は、データベースVPNアカウントの申請が必要であり、VPNの安全な方法を通じてのみログインが可能となる。また、すべての操作記録は監査のために保存される。

- (三) ウイルス防護と管理

- サーバーおよび従業員端末コンピュータにはエンドポイント保護ソフトウェアがインストールされており、ウイルス定義ファイルは自動更新方式を採用することで最新型のウイルスを確実にブロックすると同時に、潜在的な脅威を持つシステム実行ファイルのインストール行為を検知・防止します。

- メールサーバーにはメールウイルス対策およびスパムフィルタリング機構を配置し、ウイルスやスパムメールがユーザー端末PCに侵入するのを防ぎます。

- ウイルス対策システムは、検知または遮断したウイルスに対し、即時隔離または削除を行うほか、感染またはリスク状態にあるコンピュータのリスクレポートを自動的に発行し、管理者が対応措置を講じられるようにします。

- (四) システムアクセス制御

- 従業員が各アプリケーションシステムを利用する際は、社内規定のシステム権限申請手続きを経て、権限責任者の承認を得た後、情報セキュリティ担当者が外部委託業者にシステムアカウントの作成を依頼し、申請された機能権限に基づきアクセス権限を付与する。

- アカウントのパスワード設定は、適切な強度と文字数を規定し、英数字と特殊記号を混在させることが必須条件となる。

- 社員が退職(休職)手続きを行う際は、必ず総務部と連携し、各システムアカウントの削除作業を実施する。

- (五) システムの持続的な運用を確保する

- システムバックアップ:遠隔地バックアップシステムを構築し、日次バックアップ体制を採用する。システムとデータベースは遠隔地バックアップに1部アップロードするほか、コンピュータ室に各1部保管し、絶対的な安全性を確保する。

- 災害復旧訓練:各システムは年1回訓練を実施し、復元基準日を選定後、バックアップメディアからシステムホストに復元する。その後、利用部門が復元データの正確性を書面で確認し、バックアップメディアの正確性と有効性を保証する。

- (六) 情報セキュリティ啓発と教育訓練

- 定期的な啓発活動:一般社員に対し、年間3時間以上の情報セキュリティインシデントに関する啓発を実施する。

- 講座による啓発:不定期に内部社員を対象とした情報セキュリティ関連の教育訓練コースを実施する。

- (七) 当社の情報セキュリティ責任者及び担当者は、中華民国情報ソフトウェア協会に加入し、情報セキュリティ責任者交流会を通じた相互交流により、関連する新たな知識と経験を積極的に吸収しております。

四、情報セキュリティ管理に投入する資源

情報セキュリティポリシーを実践するため、当社は以下のリソースを投入しています:

- (一) ネットワークハードウェア設備:ファイアウォール、管理型ネットワークスイッチ、アプリケーション可視化・制御、Wi-Fi設備、メールウイルス対策、スパムフィルタリング、インターネット利用行動分析など。

- (二) ソフトウェアシステム:Active Directoryドメインコントローラー、バックアップ管理ソフトウェア、VPN認証・ログ監視機能、ID管理・セキュリティ機能、情報保護・アクセス制御メカニズム。

- (三) 侵入防止サービス、侵入検知サービスなどの通信サービス。

- (四) 人材投入:外部委託業者による各システム状態点検、月次定期バックアップ及びバックアップ媒体のオフサイト保管実施、年次システム災害復旧訓練、情報セキュリティ啓発教育コース、内部監査及び会計士の情報循環対応、外部機関による検証対応など。

- (五) 投入コスト:外部委託先の保守費、認証指導費用及び外部機関認証費は合計約50~55万台湾ドル。

- (六) 情報セキュリティ要員:情報セキュリティ責任者1名及び情報セキュリティ担当者1名の計2名を配置し、情報セキュリティアーキテクチャ設計、情報セキュリティ運用・監視、情報セキュリティインシデント対応・調査、情報セキュリティポリシーの見直し・改訂を担当。

五、2026年度事業計画:

台湾支社は2024年よりISO27001情報セキュリティマネジメントシステム標準運用を開始し、2025年2月にSGSよりISO/IEC 27001:2022版認証を取得(有効期間:2025年2月23日~2028年2月23日)。また、2026年1月8日に継続的監視審査を完了しました。